El poder de atacar sin ser visto se ha convertido en una de las herramientas más determinantes de la guerra moderna. En el ciberespacio, los ciberataques permiten generar impacto real sin necesidad de tropas, sin declaraciones oficiales y, en muchos casos, sin dejar rastro claro.

El poder de atacar sin ser visto en la guerra moderna digital

A diferencia de los conflictos tradicionales, el ciberespacio ofrece una ventaja clave: el anonimato. Este elemento permite a Estados y actores no estatales ejecutar operaciones sin asumir responsabilidad directa.

En este nuevo escenario, la guerra ya no siempre es visible. Tampoco necesariamente declarada.

Cómo funcionan los ciberataques y el poder de atacar sin ser visto

Los ciberataques en la guerra moderna se basan en infiltración, acceso y control de sistemas estratégicos. Entre sus principales objetivos se encuentran las redes gubernamentales, los sistemas financieros y las infraestructuras críticas.

Según expertos en ciberseguridad, como los lineamientos publicados por la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA) , los ataques digitales representan una amenaza creciente para los Estados y requieren estrategias de defensa cada vez más sofisticadas.

El impacto geopolítico de los ciberataques

Más allá del daño técnico, los ciberataques tienen un profundo impacto geopolítico. Permiten desestabilizar economías, influir en decisiones políticas y alterar el equilibrio de poder sin necesidad de confrontación directa.

Informes recientes del Foro Económico Mundial advierten que los ciberataques se han consolidado como uno de los principales riesgos globales, superando incluso amenazas tradicionales en algunos escenarios.

Cómo funcionan los ciberataques en el conflicto global

Los ciberataques en la guerra moderna se basan en infiltración, acceso y control de sistemas estratégicos. A diferencia de los conflictos tradicionales, este tipo de operaciones permite afectar infraestructuras críticas, sistemas de comunicación y redes estatales sin necesidad de una confrontación militar abierta.

Este nuevo escenario se conecta además con el avance de tecnologías más complejas. De hecho, la integración entre sistemas automatizados, análisis de datos y capacidad de respuesta inmediata ya forma parte de una transformación más amplia, como se explica en este análisis sobre el uso de la inteligencia artificial en geopolítica en tiempo real.

El impacto estratégico de la tecnología en la disputa global

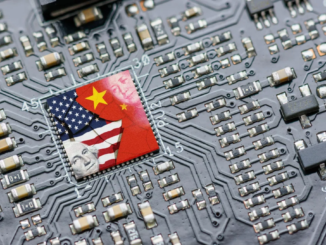

La guerra cibernética no puede entenderse de forma aislada. Forma parte de una competencia tecnológica más amplia entre potencias que buscan controlar infraestructura digital, innovación, semiconductores, inteligencia artificial y capacidad de influencia global.

En ese contexto, la rivalidad entre Washington y Pekín también se libra en el terreno tecnológico, como se desarrolla en este artículo sobre la disputa tecnológica entre China y Estados Unidos, donde la tecnología dejó de ser solo una herramienta económica para convertirse en un instrumento directo de poder.

Del Silicon Valley al Pentágono

El desarrollo de ciberataques, sistemas autónomos y herramientas de vigilancia también evidencia otro fenómeno: la creciente relación entre las grandes empresas tecnológicas y las estructuras de defensa de los Estados.

Esta conexión entre innovación privada y estrategia militar ya es visible en Estados Unidos, donde el vínculo entre empresas tecnológicas y defensa se fortalece cada vez más. Un ejemplo de ello se analiza en este texto sobre la relación entre Silicon Valley, el Pentágono y la guerra moderna.

Infraestructura crítica y el poder de atacar sin ser visto

El verdadero impacto de los ciberataques se refleja en su capacidad para afectar sistemas clave.

Entre los principales objetivos:

- Redes eléctricas

- Bancos y sistemas financieros

- Telecomunicaciones

- Transporte

Un ataque coordinado puede paralizar un país entero sin disparar un solo misil.

El anonimato y la dificultad de atribución

El poder de atacar sin ser visto radica en la dificultad para identificar al responsable.

Los atacantes utilizan:

- Servidores intermediarios

- Redes privadas (VPN)

- Infraestructura comprometida en terceros países

Esto genera incertidumbre y limita la capacidad de respuesta de los Estados.

Un nuevo equilibrio de poder global

Los ciberataques han reducido las barreras de entrada al conflicto internacional.

Hoy, actores más pequeños pueden:

- Generar impacto económico

- Desestabilizar gobiernos

- Influir en decisiones estratégicas

Esto redefine el concepto tradicional de poder.

Conclusión

El poder de atacar sin ser visto no solo redefine la guerra moderna, sino que transforma la forma en que se ejerce el poder global. En un entorno donde la autoría puede permanecer oculta, la disuasión pierde fuerza y la incertidumbre se convierte en el nuevo campo de batalla.

Be the first to comment